ORÍGENES

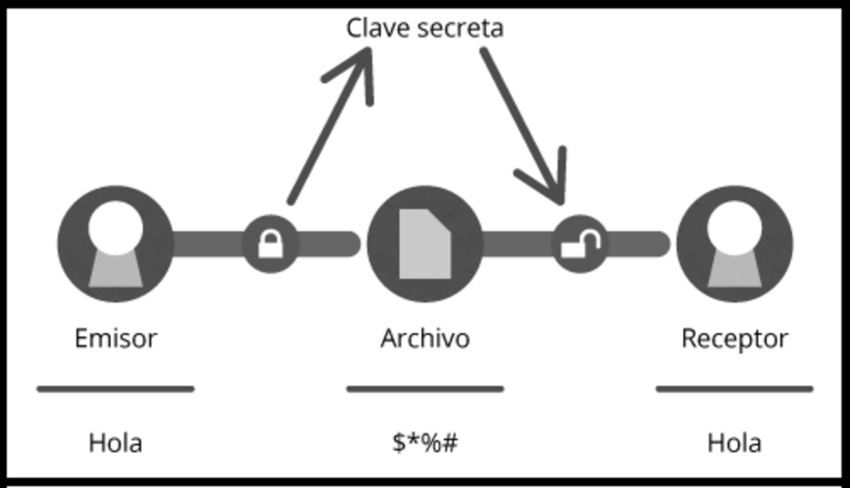

El Cifrado de la información es un procedimiento, imprescindible para garantizar la confidencialidad integridad cuando esta se envía a través de redes no seguras.

Aunque pensemos en Alan Turing, Claude Shannon o la NSA como referentes en el campo de la criptografía (y, por cierto, lo son), este arte se remonta mucho más atrás en el tiempo. El cifrado de mensajes se lleva practicando desde hace más de 4.000 años y, precisamente, el origen de la palabra criptografía lo encontramos en el griego: krypto, «oculto», y graphos, «escribir»; es decir, escritura oculta.

Una comunicación está cifrada cuando solamente emisor y receptor son capaces de extraer la información del mensaje; por tanto, cualquier persona ajena a la comunicación solamente será capaz de ver un galimatías sin sentido y el contenido del mensaje le quedará totalmente oculto.

Aunque los jeroglíficos del Antiguo Egipto no tenían una intención militar, suelen tomarse como uno de los primeros ejemplos de “escritura oculta” de la historia (se necesitó la Piedra de Rosetta para descifrarlos). Existen “jeroglíficos no estándares” que, según los expertos, tenían como objetivo dotar de mayor dramatismo a la historia que se representaba; estas inclusiones buscaban dotar de mayor misterio o intriga al relato descrito y “complicaban” la lectura con la inclusión de símbolos no usuales (aunque la práctica se abandonaría con el tiempo).

Si miramos hacia la Antigua Grecia, en la «Ilíada» de Homero podemos encontrar una referencia al uso del cifrado de mensajes. Belerofonte, héroe mitológico, entrega al rey Ióbates de Licia una carta cifrada por el rey Preto de Tirinto; el contenido de la carta es secreto y está cifrada pero el mensaje esconde que se debe dar muerte al portador de la misma, Belerofonte.

Los espartanos también usaban la criptografía para proteger sus mensajes; concretamente, una técnica conocida como cifrado por transposición que consistía en enrollar un pergamino sobre una estaca (llamada escítala) que servía para ordenar las letras y mostrar el mensaje. Para poder descifrarlo, el receptor debía contar con una escítala del mismo diámetro que la que había usado el emisor (criptografía simétrica) porque era la única forma de visualizar el mensaje de la misma forma.

De la Antigua Roma procede el conocido como cifrado César que, como bien indica su nombre, su uso se atribuye al mismo Julio César. Este cifrado se basa en el desplazamiento de letras y, por tanto, cada letra del texto original se sustituye por otra letra que se encuentra un número fijo de posiciones más adelante en el alfabeto. Según los escritos del historiador romano Suetonio, Julio César usaba un desplazamiento de 3 letras y Augusto, primer emperador y sobrino-nieto de Julio César, usaba un desplazamiento de una letra.

CRIPTOGRAFIA

Tradicionalmente se ha definido como el ámbito de la criptología el que se ocupa de las técnicas de cifrado ocodificado destinadas a alterar las representaciones lingüísticas de ciertos mensajes con el fin de hacerlos ininteligibles a receptores no autorizados. Estas técnicas se utilizan tanto en el Arte como en la Ciencia. Por tanto, el único objetivo de la criptografía era conseguir la confidencialidad de los mensajes. Para ello se diseñaban sistemas de cifrado y códigos. En esos tiempos la única criptografía existente era la llamada criptografía clásica.

La aparición de la Informática y el uso masivo de las comunicaciones digitales, han producido un número creciente de problemas de seguridad. Las transacciones que se realizan a través de la red pueden ser interceptadas, y por tanto, la seguridad de esta información debe garantizarse. Este desafío ha generalizado los objetivos de la criptografía para ser la parte de la criptología que se encarga del estudio de los algoritmos, protocolos (se les llama protocolos criptográficos), y sistemas que se utilizan para proteger la información y dotar de seguridad a las comunicaciones y a las entidades que se comunican.

Para ello los criptógrafos investigan, desarrollan y aprovechan técnicas matemáticas que les sirven como herramientas para conseguir sus objetivos. Los grandes avances que se han producido en el mundo de la criptografía, han sido posibles gracias a los grandes avances que se han producido en el campo de la matemática y la informática.

- Criptografía de clave simétrica: es un método criptográfico en el cual se usa una misma clave para cifrar y descifrar mensajes en el emisor y el receptor. Las dos partes que se comunican han de ponerse de acuerdo de antemano sobre la clave a usar. Una vez que ambas partes tienen acceso a esta clave, el remitente cifra un mensaje usando la clave, lo envía al destinatario, y éste lo descifra con la misma clave.

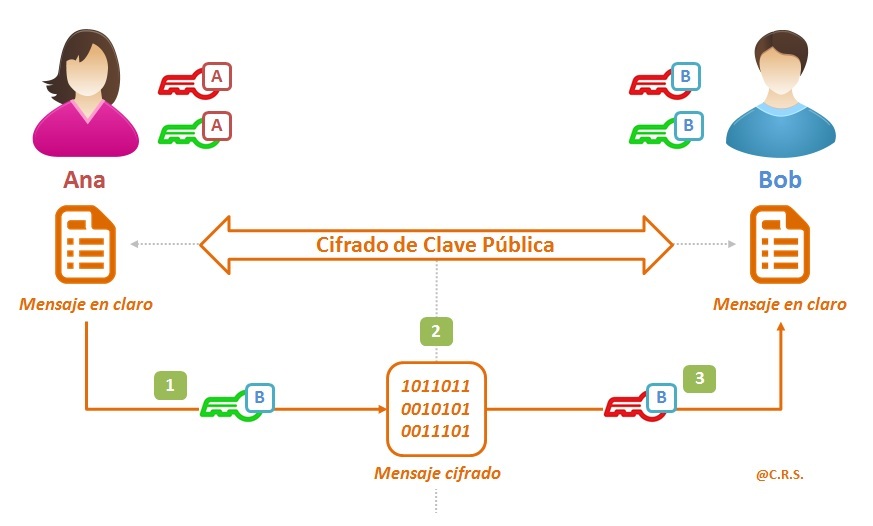

- Criptografíca de clave asimétrica: es el método criptográfico que usa un par de claves para el envío de mensajes. Las dos claves pertenecen a la misma persona que ha enviado el mensaje. Una clave es pública y se puede entregar a cualquier persona, la otra clave es privada y el propietario debe guardarla de modo que nadie tenga acceso a ella. Además, los métodos criptográficos garantizan que esa pareja de claves sólo se puede generar una vez, de modo que se puede asumir que no es posible que dos personas hayan obtenido casualmente la misma pareja de claves.Si el remitente usa la clave pública del destinatario para cifrar el mensaje, una vez cifrado, sólo la clave privada del destinatario podrá descifrar este mensaje, ya que es el único que la conoce. Por tanto se logra la confidencialidad del envío del mensaje, nadie salvo el destinatario puede descifrarlo.

- Criptografía de clave pública: Si el remitente usa la clave pública del destinatario para cifrar el mensaje, una vez cifrado, sólo la clave privada del destinatario podrá descifrar este mensaje, ya que es el único que la conoce. Por tanto se logra la confidencialidad del envío del mensaje, nadie salvo el destinatario puede descifrarlo.