Tradicionalmente la mayoría de los ataques a los sistemas informáticos se han dirigido al sistema Windows, aunque, en la actualidad se han extendido por todas las plataformas, incluso a los dispositivos móviles

Hay varios tipos de ataques cibernéticos, aunque los principales se dividen en:

- INTERRUPCIÓN: es un ataque contra la disponibilidad de los sistemas. el resultado es que uno de os recursos del dispositivo es destruidos completamente o queda inutilizado. normalmente estos ataques se llevan a cabo, al destruir los discos duros, al cortar un cable de alimentación, o a desabilitar el sistema de gestión de archivos

- INTERCEPTACIÓN: es un ataque a la confidencialidad de un sistema a través del cual un programa consigue acceso a recursos para los que no tiene autorización.Este incidente de seguridad es el mas difícil de detectar ya que por lo general no produce alteraciones en el sistema. algunos ejemplos son el acceso al dispositivo por control remoto

- MODIFICACIÓN: ataque contra la integridad de un sistema por el cual ademas de acceder a un recurso, se manipula. estos ataques suelen ser los mas dañinos ya que pueden eliminar parte de la información, dejar los dispositivos inutilizables o introducir errores

- SUPLANTACIÓN O FABRICACIÓN: Es un ataque contra la auteticidad mediante el cual un atacante inserta objetos falsificados en el sistema. Con esto s epude realizar una suplantación de identidad

ataques remotos

Un ataque remoto es aquel que utiliza el conjunto de técnicas para acceder a un sistema informático a distancia. por lo general utiliza software malicioso para acceder de manera rápida y eficaz a la información que quiere obtener el atacante

Algunos de los ataques son:

- INYECCIÓN DE CÓDIGO: añade o borra información de remotos que no están bien protegidos. por ejemplo las bases de datos que están asociadas los sitios web suelen utilizar instrucciones de lenguaje SQL para seleccionar los datos (select), insertados (insert), borrar tablas (drop)… Si el programa no filtra la entrada de datos correctamente el atacante podría lanzar una comprobación de la contraseña al azar para así en la misma instrucción borrar la tabla

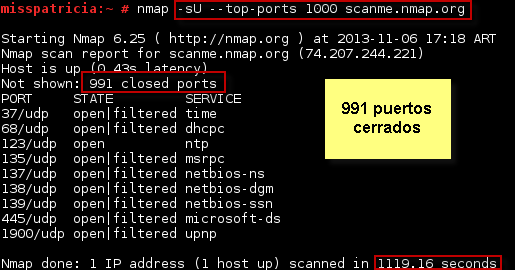

- ESCANEO DE PUERTOS: averigua que puertos de un equipo en la red se encuentran abiertos para determinar los servicios que utiliza para posteriormente lanzar un ataque

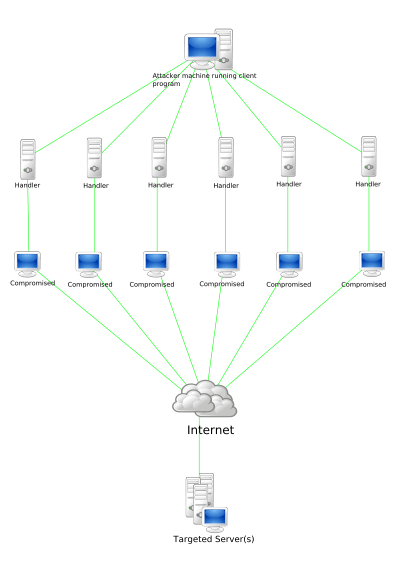

- DENEGACIÓN DE SERVICIOS: satura los recursos del equipo o de una red para que deje de responder o lo haga con lentitud. los objetivos habituales de este tipo de ataque son servidores de web

- ESCUCHAS DE RED: captura e interpreta el trafico de una red aplicando distintos tipos de filtros. los atacantes suelen usar programas sniffer para interceptar la información que pasa por la red espiada, ya sea utilizando cables o antenas. una vez capturada utilizan analizadores para recolectar los datos que les interesan

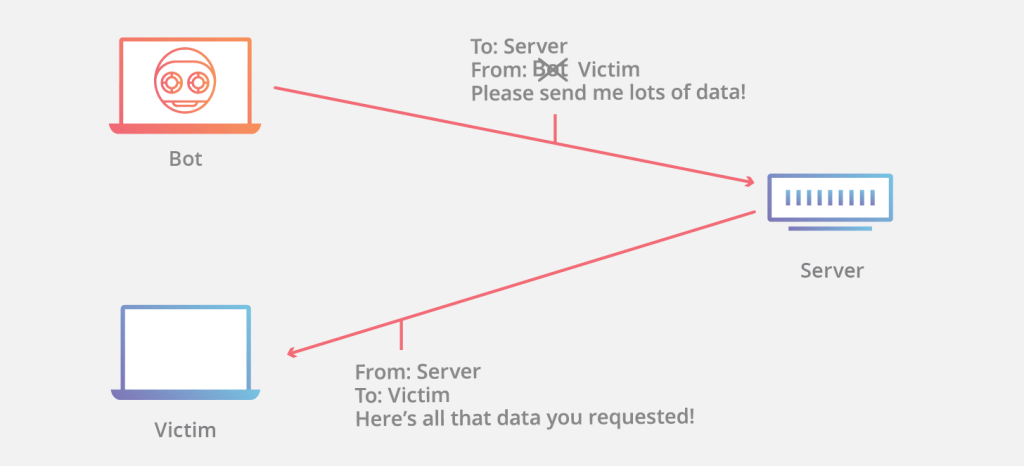

- SPOOFING: se trata de suplantar la identidad de un usuario, red o equipo falsificando su dirección ip, DNS, e-mail… con este método los atacantes adquieren privilegios para acceder a redes autentificadas por MAC para hacerse pasar por otras personas

- FUERZA BRUTA: vulnera los sistemas de autentificación basados en credenciales y contraseñas. se basa en probar todas las posibles combinaciones de claves de un sistema. pero a medida que el espacio de claves se hace mayor la capacidad para llegar a descifrar la contraseña se hace mucho menor e insuficiente en tiempos razonables

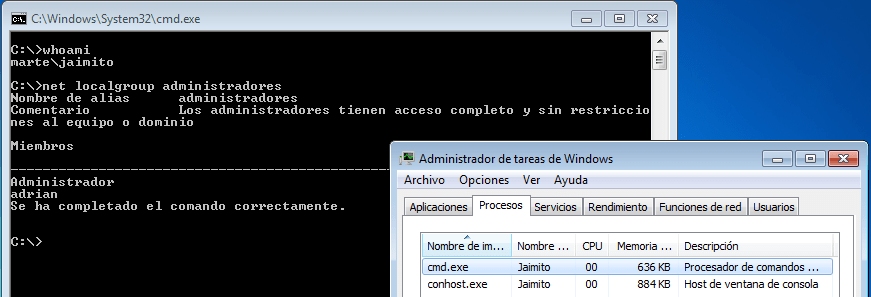

- ELEVACIÓN DE PRIVILEGIOS: aumenta los permisos del atacante a administrador o root para obtener acceso total al sistema